Anti-Terror-Datei

Von der Anti-Terror-Gesetzgebung über die Anti-Terror-Datei zum “Schäuble-Katalog”

Am 1. März 2007 startete peu a peu die Benutzung der Anti-Terror-Datei, die nach dem “Gemeinsame-Dateien-Gesetz” errichtet wird, das Bund und Länder im Dezember 2006 verabschiedet hatten. Wie zuletzt bekannt wurde, sind 72 Spezialisten beim BKA eingestellt worden, diese umfassendste Datensammlung der Bundesrepublik Deutschland einzurichten. Ziel der Datensammlung ist die Aufdeckung von Mustern und Strukturen des islamistischen Terrorismus im Sinne einer Voraberkennung möglicher Gefährder und geplanter Attentate. Damit ist die Anti-Terror-Datei ein zentrales Instrument für die Strafverfolger, um die von der Politik geforderte schärfere Terrorbekämpfung durchzusetzen.

In diesem Rahmen wurde diverse Male die Anti-Terrorgesetzgebung verschärft; auch die Diskussion um die die Online-Durchsuchung privater PCs wird in diesem Zusammenhang geführt. Nicht zuletzt tritt Bundesinneniminister Wolfgang Schäuble mit immer neuen Vorschlägen zur Verschärfung der Antit-Terror-Gesetze an die Öffentlichkeit, die zu heftigen Debatten über den so genannten “Schäuble-Katalog” führten – siehe dazu die Übersicht zur Berichterstattung über die Anti-Terrorgesetzgebung, die Anti-Terrordatei und die heimliche Online-Durchsuchung auf heise online am Ende des Artikels.

Die Anti-Terror-Datei

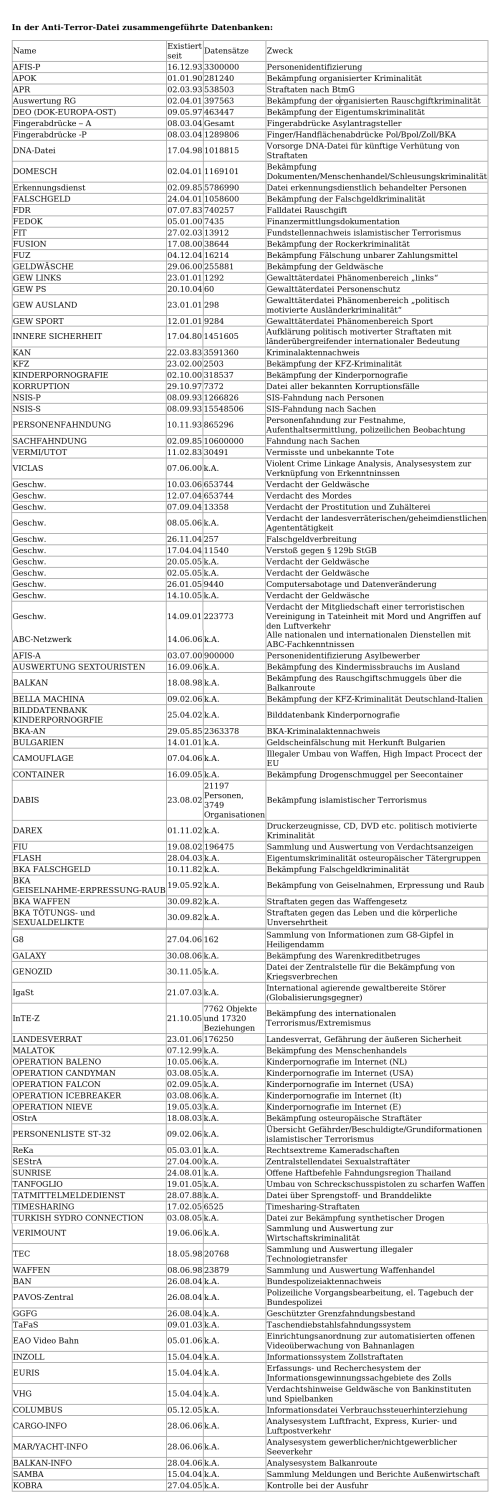

Bis Ende März wurden insgesamt 38 Behörden im “Produktionsbetrieb” der Anti-Terror-Datei zugeschaltet. Zugriffsberechtigt sind das BKA, der Verfassungsschutz, der Militärische Abschirmdienst, der Bundesnachrichtendienst, das Zollkriminalamt, sowie die Landesämter für Verfassungsschutz und die Landeskriminalämter. All diese Behörden stellen umgekehrt Dateien bereit, die in das System eingespeist werden. Insgesamt werden allein von Polizei, Bundespolizei und Zoll nach einer Antwort der Bundesregierung (PDF-Datei) auf eine kleine Anfrage der Linksfraktion 334 Datenbankdateien und 511 Protokolldateien in die Anti-Terror-Datei eingespeist. Wie die weiter unten aufgeführte Tabelle zeigt, umfasst die Anti-Terror-Datei kleine Bestände wie die G8-Datei der mutmaßlichen Störer des kommenden G8-Gipfels in Heiligendamm mit 162 Einträgen, aber auch große Datenbestände wie die DNA-“Vorsorgedatei” mit 1.018.815 Einträgen.

In dieser Zahl der zusammengeführten Dateien sind nicht die Dateien der verschiedenen Verfassungsschutzbehörden, des Bundesnachrichtendienstes und des Militärischen Abschirmdienstes enthalten, weil sie der Geheimhaltung unterliegen. Allein der Bundesnachrichtendienst soll in seinem eigenen Intranet namens VeNaGUA (Verbund Nachrichtengewinnung und Aufklärung) über eine Sammlung von mehr als 100 Datenbanken verfügen, auf die über eine Suchmaschine zugegriffen wird.

Der Zugriff auf die beim BKA errichtete Anti-Terror-Datei erfolgt mehrstufig. Auf das als Verschlusssache VS Geheim eingestufte System darf nur über eine mit Sina-Boxen abgesicherte VPN-Verbindung zugegriffen werden. Dabei trifft der Abfragende zunächst auf eine “erweiterte Index-Datei”, die neben den Namen von Terrorverdächtigen auch Bankkonten, Telefonnummern, E-Mail-Adressen, Führerscheindaten und die Ansprechdaten von einschlägigen Kontaktpersonen enthält. In der Datei stehen dabei nicht nur verdächtige Personen, sondern auch Firmen, Vereinigungen und Stiftungen mit “Verbindungen zum islamistischen Milieu”.

Neben der Abfrage der erweiterten Indexdatei und den Querverbindungen zu den in der Tabelle aufgeführten Einzeldateien sollen die Daten von den verschiedenen Nachrichtendiensten (BND, MAD, Verfassungsschutz) mit der Technik der “verdeckten Speicherung” abgefragt werden. Dabei erfährt der Anfragende zunächst nicht, ob er mit seiner Anfrage einen “Treffer” in den Geheimdienstdatenbanken erzielt hat. Dafür erfahren die Nachrichtendienste, wer nach wem geforscht hat und können dann Kontakt zu der Person aufnehmen, die die Dateiabfrage gestartet hat. Mit der dann eingerichteten einzelfallbezogenen Datenübergabe sehen die Juristen und IT-Spezialisten die vom Gesetz her geforderte Trennung von Polizei- und Nachrichtendiensten ausreichend verwirklicht.

Kritiker der Anti-Terror-Datei weisen darauf hin, dass die abgestufte Technik der verdeckten Speicherung eine Ausnahmeregelung kennt: Wenn die Gefahr im Verzuge und Eile geboten ist, können die Daten für den direkten Zugriff durch alle Berechtigten freigeschaltet werden. In solchen Fällen können Datenschutzbeauftragte nachträglich die Verhältnismäßigkeit der Aktion prüfen, bei der die Trennung zwischen Polizei- und Geheimdaten kurzfristig ausgesetzt wurde.

[http://www.heise.de/ct/hintergrund/meldung/85995]

Source: www.heise.de